疑点披露:XcodeGhost 威胁情报分析

编者按:本文来自微步在线。微步在线 (Threatbook) 是国内安全威胁情报 (Threat Intelligence) 领域的创业公司,近期已完成千万元天使轮融资,由北极光创投领投,云天使基金和安全产业基金参投。欢迎交流:contactus@virusbook.cn

一、前言

相信这几天小伙伴都被XcodeGhost事件刷屏,作为国内首家安全威胁情报公司ThreatBook从威胁情报的角度深入挖掘XcodeGhost事件,在这篇文章中我们将分析:

1、XcodeGhost的作者究竟是谁;

2、XcodeGhost的目的是什么;

通过ThreatBook威胁情报关联分析,我们挖掘出了XcodeGhost背后控制者的相关信息和其拥有的网络资产,以及XcodeGhost与KeyRaider、TrojanSpy病毒的关联。

二、事件回顾

9月12日,腾讯首先发现此问题,并通知CNCERT;

9月17日,阿里移动安全发布首篇分析报告,并将此样本命名为XcodeGhost;

9月18日,美国安全厂商Palo Alto Networks发布分析报告;

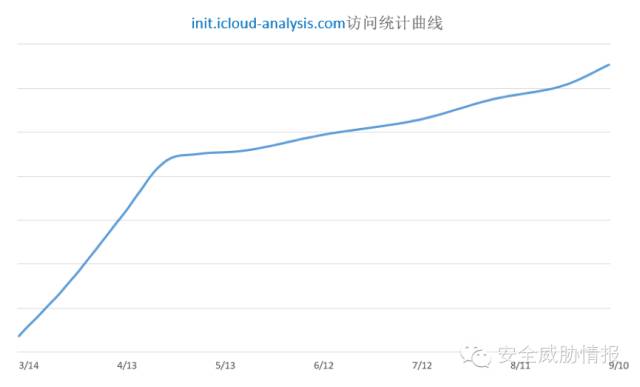

ThreatBook通过威胁情报分析,2015年3月到9月间XcodeGhost样本中使用的域名访问增长趋势如下:

三、XcodeGhost的作者是谁

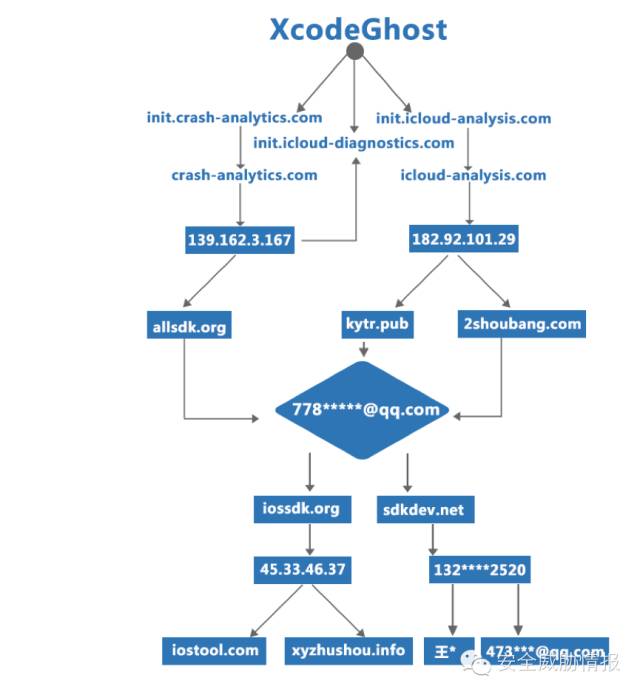

虽然XcodeGhost隐藏了其使用的三个域名注册信息,但ThreatBook通过威胁情报关联分析,揭示了XcodeGhost背后控制者所拥有的网络资产:

ThreatBook发现XcodeGhost多个相关域名注册时所使用的身份为:

姓名:Wang ****

邮箱:778***@qq.com,473***@qq.com

手机:132****520

座机:0532-6657****

网络支付帐号:473***@qq.com

常用网络身份:Zhou ****,Wang****,**** Wang;

其中,778***@qq.com帐号曾被山东某高校学生使用(不排除身份冒用的可能性)。

四、XcodeGhost的目的是什么

分析显示,XcodeGhost代码完全具备随时进行恶意行为的能力,不过到目前为止,尚无证据证明XcodeGhost被用于除收集信息以外的恶意行为,但整个事件仍存在几个疑点:

疑点一:XcodeGhost与KeyRaider的关系

今年 8月,PaloAlto Networks曾披露过代号为KeyRaider的恶意程序盗取了225000个Apple帐号,报告中提到KeyRaider曾向icloud-analysis.com发送信息。

有两种可能性:

1、XcodeGhost与KeyRaider是同一作者;

2、KeyRaider作者在2015年2至8月间也使用了感染XcodeGhost的开发环境;

代码分析结果表明第二种可能性较大;

疑点二:XcodeGhost与流行的PC木马病毒TrojanSpy的关系

2015年3至9月期间,与XcodeGhost相关的域名icloud-analysis.com和allsdk.org都曾指向IP地址50.63.202.48,ThreatBook通过威胁情报关联分析发现,同一时间段内超过七成的寄生于此IP地址的木马病毒属于TrojanSpy家族。

TrojanSpy为PC端木马病毒,主要恶意行为是窃取敏感信息并发送到远程服务器,被窃敏感信息包括:系统配置、当前运行进程、某些金融网站账户密码、浏览历史和按键记录。

例如:此木马变种TrojanSpy:Win32/Nivdort.Y经VirusBook安全分析云鉴定,被70%的杀毒软件识别为恶意程序

因此,XcodeGhost作者有可能还参与了其它PC端木马的构建,亦或TrojanSpy与XcodeGhost因为巧合使用了同一个IP地址。

参考来源:腾讯、乌云、Paloaltonetworks